中小企業情報セキュリティ対策促進事業 用語集

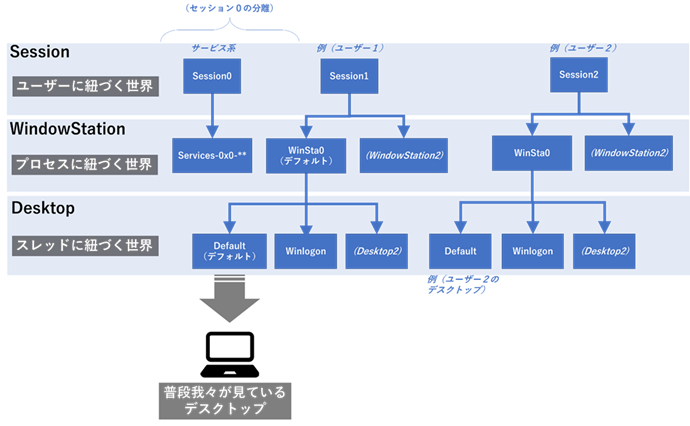

隠された 見えない デスクトップに潜む脅威とその仕組み Mbsd Blog

Alter System Kill Session だけ の権限付与を12c新機能のcode Based Access Control 実行者権限プロシージャで実現してみる Oracle Database Qiita

特 権 Id 管 理 と は 不 正 利 用 さ れ な い た め の 対 策 と 製 品 の 選 び 方 に つ い て Secu Labo セキュ ラボ 株式会社網屋

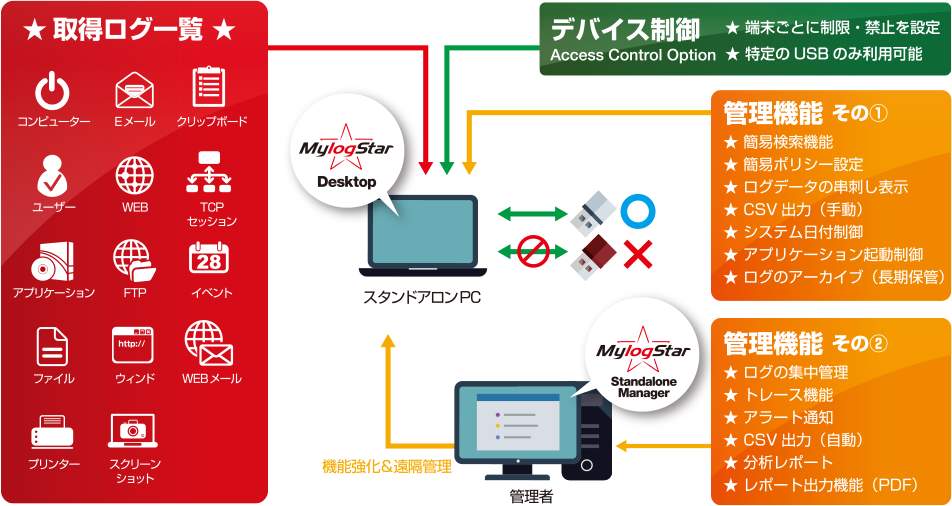

Mylogstar 2 5 Desktop Mylogstar

第19回 セキュリティを保つ 対策編 後編 日経クロステック Xtech

Mylogstar 4 Desktop Mylogstar

Black Lives Matter運動を悪用したグローバルなスパム攻撃

隠された 見えない デスクトップに潜む脅威とその仕組み Mbsd Blog

Teched 悪意のある攻撃に強くなるwindows Vista 日経クロステック Xtech

Windows 7 をハッキング時の プロセスを隠蔽する Kdry S Blog

Tags:

Archive