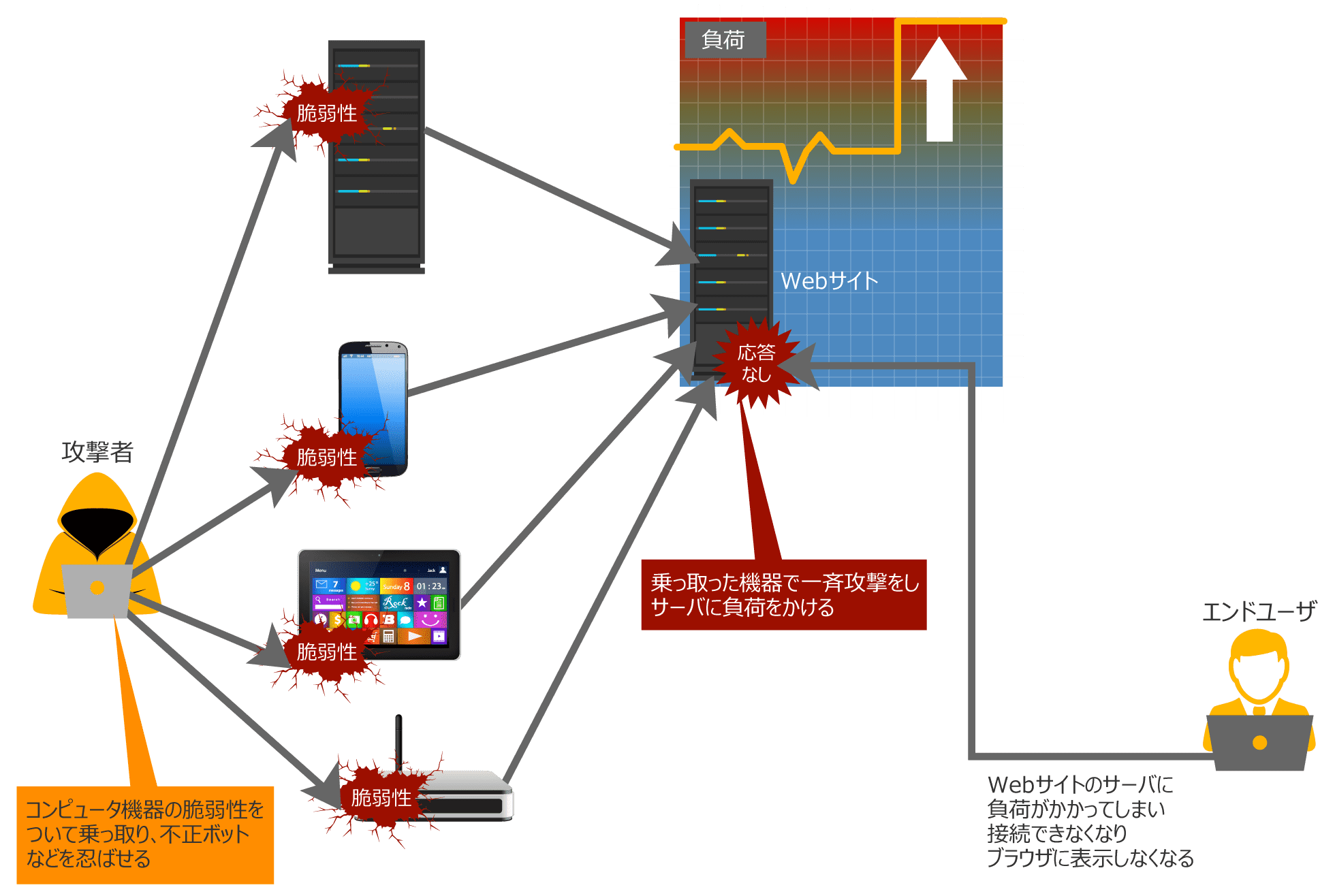

攻撃のプロたちの痕跡がログに 詳しくログを確認すると不幸中の幸いか送信元ipアドレスは 1 つsoc監視員はすぐさまお客様に連絡しお客様は1か所からの攻撃ならばその ipアドレスを遮断すべきと社内の関係者に許可を得るために奔走しました. デジタルマガジンICT Business Onlineは経営課題や業務課題を解決するヒントとともにNTTコミュニケーションズが提供する.

2

脅威インテリジェンスにおけるipアドレスの取扱 Gdpr対個人情報保護法 令和2年改正法 個人関連情報 It Research Art

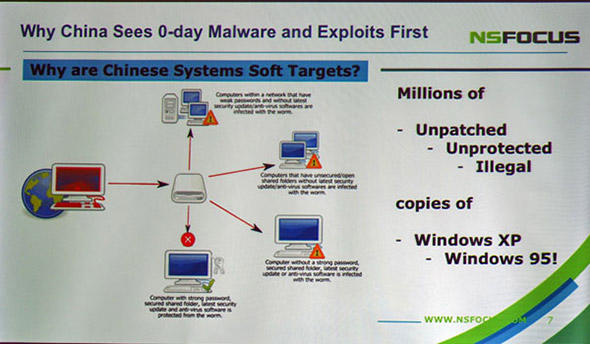

なぜ中国のipアドレスが攻撃に使われるのか セキュリティ最初の一歩 1 2 ページ キーマンズネット

VPSによるWebサーバー運用講座の連載4回目です 今回はiptablesを使ってサーバーのファイアウォールの設定を行います サーバーOSはCentOS 67ですCentOS 7系ではファイアウォールの仕組みが違うのでこの設定は使えませんので注意してください.

Ipわかる 攻撃. さくらのVPSを使った初心者向けの記事VPSによるWebサーバー構築講座を半年前に公開しましたさくらのVPSを使ってWebサーバーを構築しWordPressをインストールするまでの手順を解説しました しかしサーバーは構築が完了したらそこで終わりではなく稼働し続けている間は. 先日 OWASP Top 10 - 2017 がついに公開されました. 20171130 プロフェッショナルサービス事業部 諌山 貴由.

このOWASP Top 10 とはOWASP Top Ten Projectが最も重大と考えるセキュリティリスクの Top 10をまとめたものです. 5分でわかるWindows 10 のファイアウォール設定とトラブル対処法.

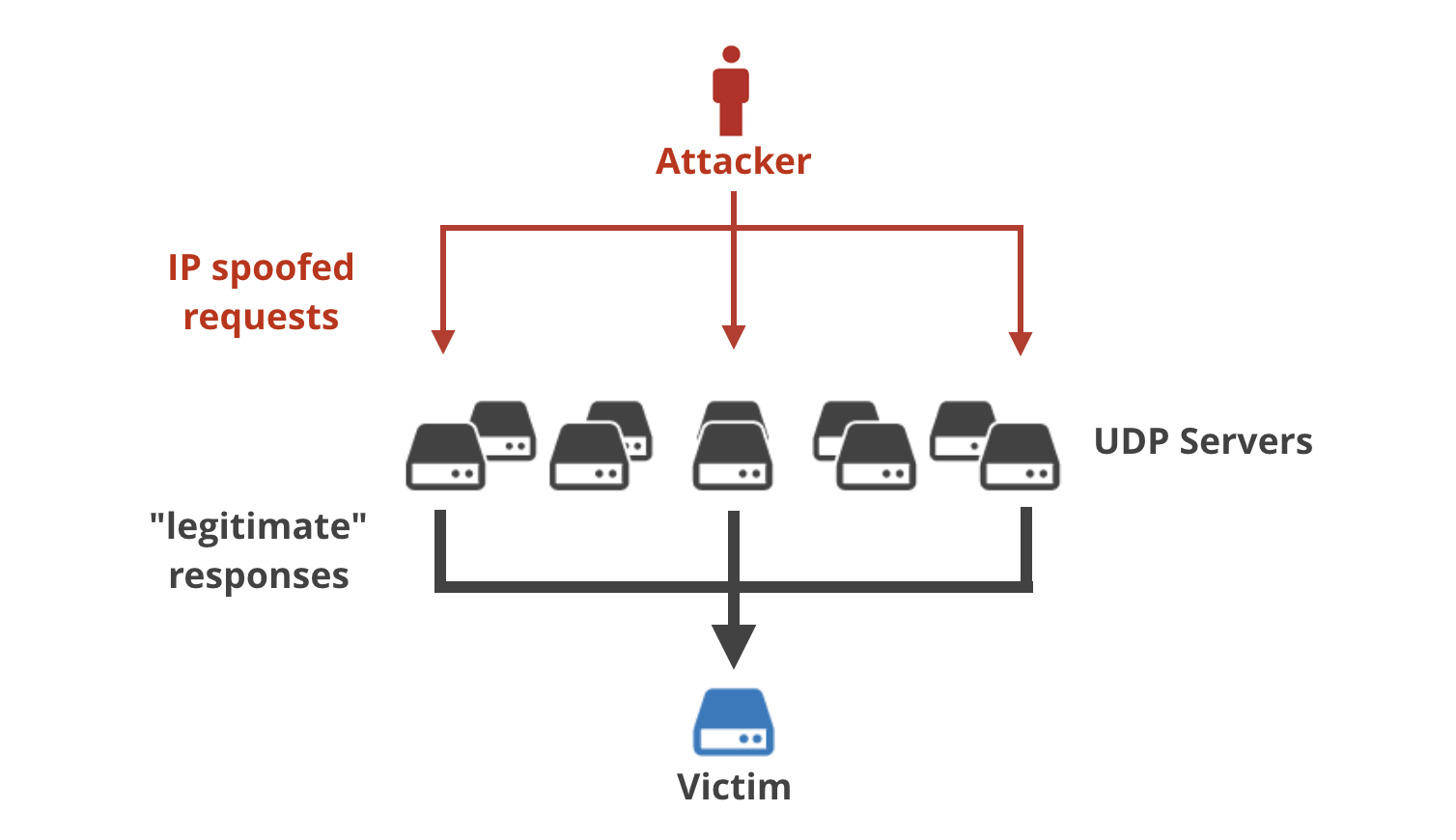

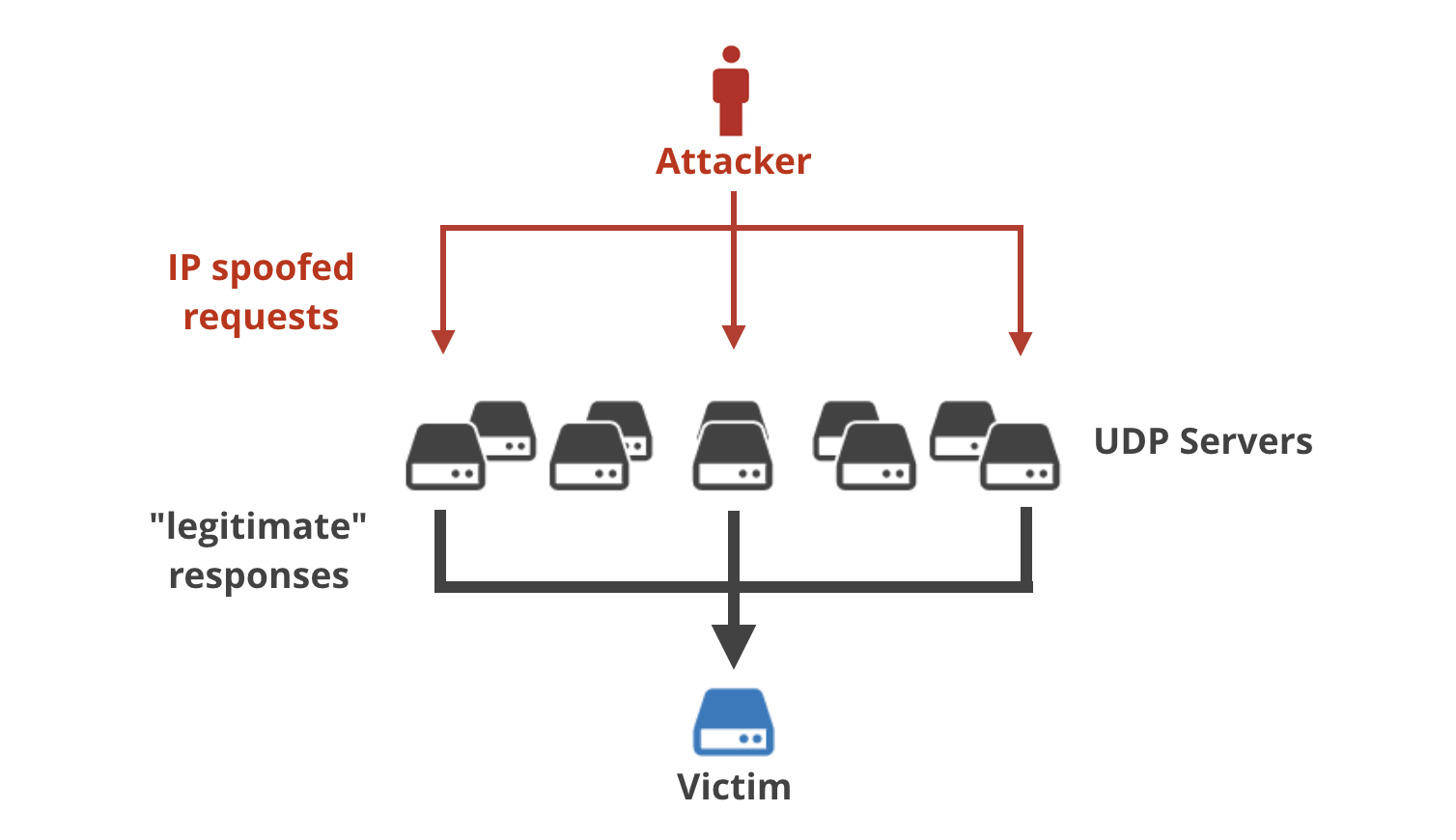

Ddosなどの攻撃が発生する根本的な原因はipを偽装する Ipスプーフィング が可能なことにある Gigazine

誰が攻撃しているか突き止めたい 日経クロステック Xtech

Part2 前調査 3段階で攻撃対象を絞る ここまではだれも防げない 日経クロステック Xtech

Ipアドレスから住所は特定されてしまうのか Itコラム アイティーエム株式会社

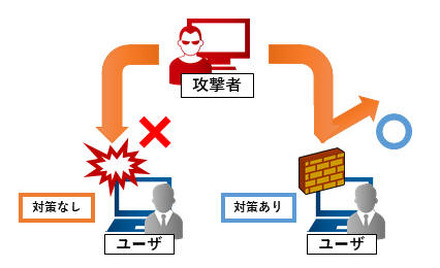

Dhcpスプーフィングとは

グローバルipアドレスが割り振られているpcやサーバなどの対策を呼びかけ Jpcert Cc Scannetsecurity

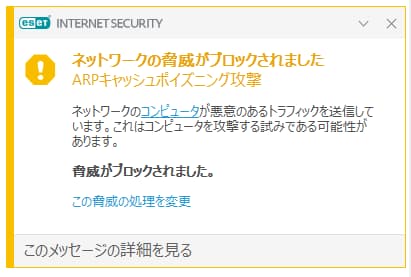

Eset Arpキャッシュポイズニング攻撃警告の誤検知 Benrism

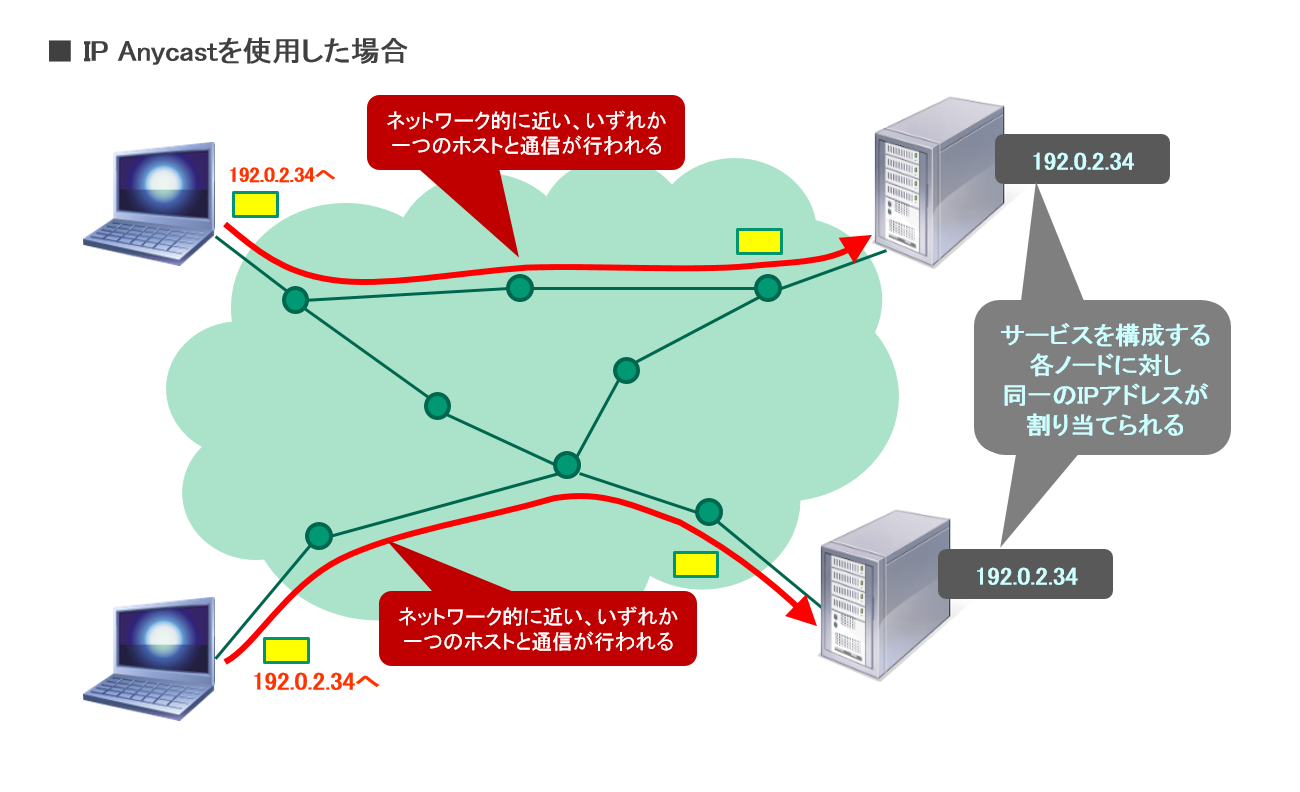

Jprs用語辞典 Ip Anycast アイピーエニーキャスト